Mise à jour Mai 2018 Windows et erreur CredSSP Remote Desktop (Encryption Oracle Remediation)

Petite note car je vois pas mal de soucis chez nos clients.

Microsoft a changé le fonctionnement de l’authentification RDP entre clients / serveurs.

- Phase 1 : Microsoft a sorti une modification pour les serveurs en Mars 2018

- Bulletin de sécurité Mars 2018

- Windows Server 2012 : KB4088880

- Windows Server 2012 R2 : KB4088876

- Windows Server 2016 : KB4088787

- Phase 2 : Microsoft a sortie une modification pour les clients en Mai 2018

Le but de ce décalage de 2 mois était de patcher d’abord les serveurs (Mars), puis les clients (Mai) pour que ces derniers puissent s’y connecter 2 mois après.

Suite à ces modifications, la connexion RDP à des serveurs non-patchés depuis des clients patchés peut échouer (erreur CredSSP).

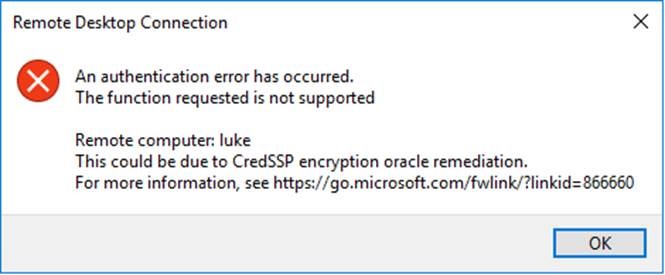

An authentication error has occured.

The function requested is not supported

This could be due to CredSSP encryption oracle remediation

Voici les scénarios possibles :

Ne fonctionne pas

- Serveur non patché depuis Mars / client patché depuis Mai

Fonctionne

- Serveur non patché depuis Mars / client non-patché

- Serveur patché depuis Mars / client non-patché

- Serveur patché depuis Mars / client patché depuis Mai

Workaround (fortement déconseillé)

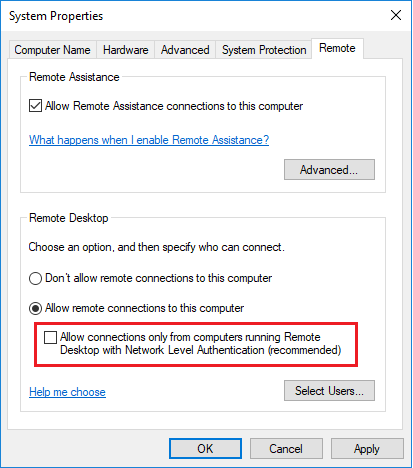

Si un client a été patché alors que le serveur n’est pas à jour, il est possible de désactiver le Network Level Authentication côté serveur de manière temporaire pour s’y connecter.

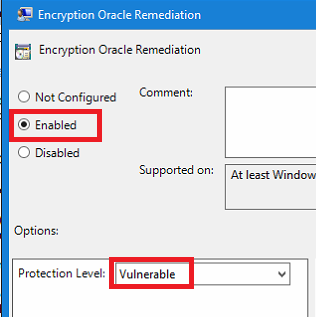

Il est aussi possible de désactiver la fonctionnalité “Encryption Oracle Remediation” par GPO sur les serveurs non-patchés :

- Si pas encore fait, installez les ADMX pour Windows 10 build 1803 (ou supérieur)

- Allez dans Computer Configuration -> Administrative Templates -> System -> Credentials Delegation

- Modifiez le paramètre Encryption Oracle Remediation en Enabled / Vulnerable

Note : La recommandation officielle reste toutefois de patcher serveurs et clients.

Merci !!

merci.

Génial, merci pour l’explication.

merci beaucoup Maxime pour ce partage d’information 🙂

Explications claires. Merci beaucoup